大规模管理客户网站需要从基础设施安全的角度进行思考,而不仅仅是安装安全插件或强制使用强密码。

当您托管数十或数百个WordPress网站时,托管架构就成为一项安全考量,它要么保护您的整个网站组合,要么使其处于风险之中。

传统的共享托管可以降低成本,但也意味着网站共享相同的文件系统、进程空间和网络栈。因此,当共享服务器上的一个网站被入侵时,恶意软件可以传播到其他网站。

共享托管环境中的隐藏安全风险

共享托管服务器上的每个网站都会使用服务器的一部分CPU、RAM和存储。从成本角度来看,这對托管提供商来说是合理的,并保持了客户可承受的价格。

然而,从安全角度来看,随着您管理的网站数量增加,存在一些漏洞。核心问题集中在资源共享上。文件权限和用户隔离可以提供一些保护,但这些是软件级别的控制,可能被利用。毕竟,网络钓鱼攻击,恶意软件和勒索软件仍然是对任何网站的主要威胁。

了解“横向扩散”和“交叉污染”有助于阐明风险:

- 横向扩散指的是恶意软件从一个被入侵的系统移动到同一网络或环境中的其他系统。

- 交叉污染发生在一个网站的安全问题影响到其他共享同一基础设施的网站时。

如果您管理客户组合,使用共享托管省钱可能很有吸引力。然而,一个客户的过时插件或弱密码可能对您的整个托管设置构成威胁。

当您考虑到在多个网站上监控威胁和从安全事件中恢复所花费的时间时,价值就会降低。

恶意软件如何在共享服务器上的网站之间传播

任何跨站污染的确切性质取决于托管提供商如何实现用户分离和文件权限。尽管如此,基本问题在大多数共享托管设置中仍然一致存在:这些环境创建了攻击面,被入侵的账户可以通过配置错误的权限或漏洞脚本访问其他用户的文件。

跨站感染的途径包括:

- PHP脚本在权限配置错误时读取其他用户目录中的文件。

- 共享的临时目录允许恶意软件在网站之间传播。

- 服务器级别的漏洞使一个网站的进程能够影响其他网站。

- 被入侵的用户账户通过共享资源池访问相邻目录。

Kinsta客户Bookswarm在共享托管平台上管理数百个客户网站时发现了这个问题。他们发现混合服务器设置除了个别网站被入侵外,还带来了安全头痛的问题。该架构意味着"对一个网站的攻击就是对其他网站的攻击。"

这还造成了运营负担,因为您需要持续监控以在恶意软件传播之前发现入侵迹象。如果一个网站显示感染迹象,您必须检查同一服务器上的所有其他网站。事件响应变成了整个组合范围的练习,而不是孤立的修复。

黑名单污染问题

独立 IP 地址 在传统共享托管中创造了另一层风险。当多个网站共享同一个 IP 时,它们在邮件提供商、搜索引擎和安全服务眼中也共享相同的声誉。

因为单个被入侵的网站可能导致整个 IP 地址被列入黑名单,该 IP 上的每个网站都会遇到多个级联问题:

- 当一个被入侵的网站触发 Spamhaus 等垃圾邮件过滤器时,您整个产品组合的邮件投递率都会下降。

- 搜索引擎会将该共享 IP 标记为可疑,对所有关联网站的排名产生负面影响。

- 安全服务和防火墙会阻止来自该 IP 的请求,导致与原始入侵无关的网站功能受损。

- 当安全工具将共享 IP 与恶意活动关联时,客户端网站会失去信任指标。

从 IP 黑名单中恢复需要与您的托管提供商协调处理。您需要识别是哪个网站导致的问题,对其进行清理,然后请求从各种黑名单中移除。在此过程中,共享 IP 上的所有网站都会持续受到影响。

在此期间,您需要向客户解释为什么他们的邮件停止工作或网站被标记,即使他们遵循了最佳 WordPress 安全实践。根本原因追溯到基础设施决策,而单个网站所有者无法控制这些决策。所有这些持续的维护工作占用了处理客户工作和新开发项目的时间。

WordPress 托管的容器级隔离

网站隔离解决了共享托管的许多根本问题。例如,Kinsta 在其自己的独立容器中运行每个网站,并配备专用资源。这意味着每个 WordPress 网站都有自己的容器,其中包含运行所需的一切:Linux、NGINX、PHP 和 MySQL。

这种隔离通过两个核心机制在操作系统级别实现:

- 命名空间为每个容器提供其自己的系统资源视图。在一个容器中运行的进程无法看到或与另一个容器中的进程交互。

- 控制组(cgroups)强制执行资源限制,确保每个容器都能访问其专属的 CPU 和 RAM 分配。

此外,您的 WordPress 网站的 PHP 线程 无法看到或与其他网站的进程交互。这种内核级隔离防止了一个网站被入侵的进程试图访问属于其他网站的资源的情况。

网络堆栈也在每个容器内独立运行。每个网站都有自己的网络接口和 IP 处理。这种隔离贯穿整个堆栈,消除了困扰共享托管的“嘈杂邻居”问题。

当一个网站遇到流量激增或运行资源密集型操作时,只会影响该网站的容器。专用资源分配意味着其他网站将继续以其完整分配运行,无论基础设施其他地方发生什么。

容器隔离如何防止恶意软件横向传播

当网站在容器化环境中被入侵时,恶意软件会被限制在该容器内。这种分离通过以下几种机制防止被入侵的进程访问其他容器:

- 文件系统保持隔离,因此恶意软件无法通过利用共享目录或临时文件传播。

- 进程命名空间防止恶意代码扫描或与其他容器中的进程交互。

- 网络隔离限制了被入侵网站扫描或攻击相邻网站的能力。

- 内存空间完全分离,防止缓冲区溢出攻击跨越容器边界。

如果网站托管在 Kinsta,我们的监控系统可以立即检测到受损的容器并做出响应,同时您投资组合中的其他网站继续正常运行。

验证真正的隔离与营销宣传

并非所有托管服务提供商都以相同方式实施容器隔离。有些使用“隔离”一词来描述对资源使用的软限制,同时仍在共享环境中运行多个站点。了解什么是真正的容器级隔离有助于您评估托管选项并避免误导性营销带来的安全风险。

真正的容器隔离意味着每个站点运行在具有专用资源的自己的操作系统命名空间中,其他站点无法访问。如果您正在寻找新的托管服务提供商,可以关注以下几点:

- 每个站点是否都有自己的容器,分配专用的 CPU 和内存,其他站点无法访问?

- 文件系统是否在内核级别使用命名空间完全分离,而不仅仅是用户级权限?

- 当一个容器被入侵或遭遇流量峰值时,其他站点会发生什么?

- 主机使用哪种容器化技术(LXC、LXD、Docker),如何强制执行隔离?

- 主机是否能提供关于其隔离机制和架构的技术文档?

软限制和硬隔离之间的区别对安全性和性能都很重要。软限制可能限制一个站点可以使用多少 CPU,但它们在共享环境中运行,一个站点的进程仍然可以与其他站点交互。硬隔离与专用资源意味着每个站点在完全独立的环境中运行,邻近站点无法访问其资源或受其活动影响。

技术验证方法

寻找详细说明容器化技术的技术规范可以帮助您了解主机对底层架构的了解程度。例如,使用 LXC、LXD、Docker 或类似技术的主机应该能够描述它们实施的具体隔离机制。

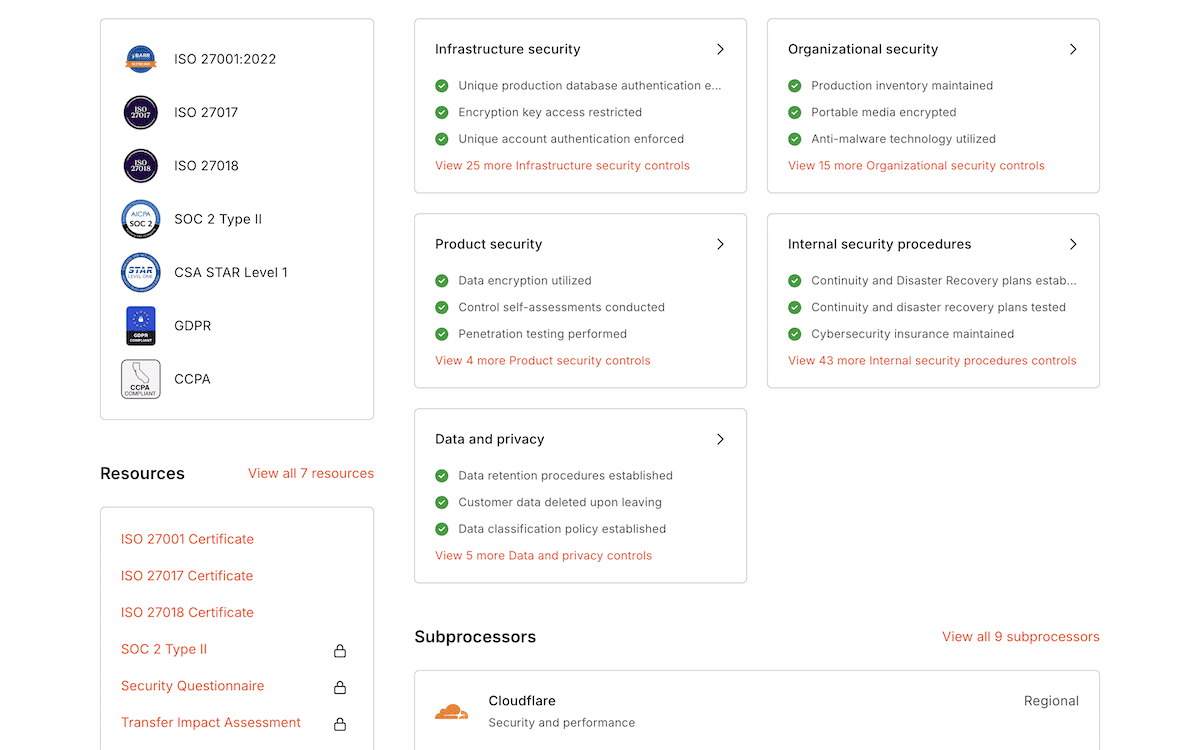

SOC 2 Type II 和 ISO 27001 等合规认证表明安全实践已由独立方进行审计。这些认证要求有文档化的安全控制和定期测试,这比单纯的营销宣传更能提供保障。Kinsta 持有这两种认证,并定期接受审计以验证隔离机制是否按宣传所述工作。

如果您可以通过试用期间使用主机,您还可以通过几种不同方式验证其隔离效果,例如监控同一服务器上多个站点的资源消耗,或观察单个站点进行 CPU 密集型操作时的表现。

通过 Kinsta,您可以在免费的首月期间进行这种动手验证。

了解站点隔离对您托管策略的意义

从共享托管迁移到隔离容器架构可以从根本上改善您的整个 WordPress 投资组合的安全态势,甚至改变您大规模管理基础设施的方式。

在共享托管的多个客户站点中,至少有一个站点发生安全事件的概率接近必然。真正的问题是该事件是停留在单个站点还是会在您的整个投资组合中造成连锁问题。

对于管理多个WordPress网站的机构和团队来说,托管最终是一个投资组合层面的风险决策。如果您正在寻找专门为大规模管理网站而设计的基础设施,Kinsta提供专为机构定制的解决方案和大型WordPress环境。